для чего нужен safetynet

SafetyNet Attestation — описание и реализация проверки на PHP

В эту тему пришлось детально погрузиться во время работы над обеспечением стандартных механизмов верификации устройств для разных мобильных платформ. Задача сводилась к разработке полноценной реализацию проверки JWS-токенов по протоколу SafetyNet на серверной стороне.

После многочасовых поисков и скрупулёзного изучения официальной документации Google решил поделиться полученным опытом. Потому что, кроме официальной документации, я нашел только отрывочные описания частных примеров реализации на разных ЯП. И ни намека на комплексное объяснение особенностей проверки по SafetyNet на сервере.

Статья будет полезна разработчикам, которые хотят подробнее разобраться с технологией верификации устройств по протоколу SafetyNet Attestation. Для изучения описательной части не обязательно знать какой-либо язык программирования. Я сознательно убрал примеры кода, чтобы сфокусироваться именно на алгоритмах проверки. Сам пример реализации на PHP сформулирован в виде подключаемой через composer библиотеки и будет описан ниже.

А в конце статьи — ссылка на разработанную мной библиотеку на PHP, которая обеспечивает полный цикл верификации JWS.

Дисклеймер: материал в явном виде содержит перевод официальной документации от Google с разъяснениями и описанием особенностей реализации, с которыми я столкнулся.

О технологии

Технология SafetyNet Attestation разработана Google как средство предоставления разработчикам мобильных приложений информации о надёжности приложения клиента при взаимодействии с сервером, который обслуживает мобильное приложение. Для этого в протоколе взаимодействия предусмотрен удостоверяющий сервис от Google, обеспечивающий верификацию, и представлены рекомендации по проверке ответа от удостоверяющего центра на стороне сервера.

Google пишет, что данный метод проверки не может исключить все принятые на сегодняшний момент методы защиты и верификации устройств. То есть SafetyNet не представляет собой единственный механизм защиты от небезопасного трафика, а создавался как дополнительный инструмент.

Что позволяет проверить технология:

Что именно вы являетесь автором приложения, которое сейчас взаимодействует с сервером.

Что в процессе взаимодействия клиента и сервера нет больше никого, кроме вашего приложения и сервера.

Что операционная система мобильного устройства не претерпела изменений, критичных для обеспечения безопасного обмена с сервером (не «заручено» — не взломано, а также то, что устройство прошло аттестацию совместимости с Android).

В каких случаях механизм не применим или не имеет смысла:

На устройстве пользователя отсутствует интернет, нет возможности связаться с удостоверяющим центром. В таком случае API выдаст ошибку на клиенте, и мы не сможем получить подписанный токен для проверки на сервере.

Если попытаемся выполнить верификацию подписанного токена в самом мобильном приложении (без участия сервера), так как проверка клиента не должна происходить на клиенте. Если у вас приложение без Backend, или вы в принципе не планируете верификацию SafetyNet на серверной части приложения, то нет смысла устанавливать и настраивать этот механизм проверки.

Если требуется детальное понимание статусов модификации системы, на которой работает мобильное приложение. В протокол заложен механизм однозначного определения модификации устройства. Он состоит из двух переменных: ctsProfileMatch и basicIntegrity. Об их назначении — чуть ниже.

Остальные пункты в рамках этой статьи, на мой взгляд, менее интересны. Общий принцип такой: если вам нужно что-то очень точное или что-то, что обезопасит контент, — ищите другой (дополнительный) способ защиты. Аналогично в случае, когда вы не собираетесь реализовывать проверку в нормальном порядке, как это задумано протоколом, или ваше приложение опирается на созданные уязвимости в конфигурации устройства.

Схематично процесс проверки клиента можно представить в виде схемы:

Рассмотрим поэтапно процесс верификации устройств по протоколу:

Инициация процесса проверки со стороны клиента.Отправка запроса от клиента на Backend на генерацию уникального идентификатора проверки (nonce) сессии. В процессе выполнения запроса на сервере генерируется ключ (nonce) сессии, сохраняется и передаётся на клиент для последующей проверки.

Генерация JWS-токена на стороне удостоверяющего центра.Клиент, получив nonce, отправляет его на удостоверяющий центр вместе со служебной информацией. Затем в качестве ответа клиенту возвращается JWS, содержащий информацию о клиенте, время генерации токена, информацию о приложении (хеши сертификатов, которыми подписывается приложение в процессе публикации в Google Store), информацию о том, чем был подписан ответ (сигнатуру). О JWS, его структуре и прочих подробностях расскажу дальше в статье.

Затем клиент передаёт JWS в неизменном виде на Backend для проверки. А на стороне сервера формируется ответ с информацией о результате прохождения аттестации.После получения статуса проверки JWS на стороне сервера обычно сохраняют факт проверки и, опираясь на него, влияют на функциональность положительным или негативным образом. Например, клиентам, не прошедшим аттестацию, можно отключить возможность писать комментарии, голосовать за рейтинг, совершать иные активности, которые могут повлиять на качество контента приложения или создавать угрозу и неудобство другим пользователям.

Описание процесса верификации на стороне сервера JWS от удостоверяющего центра

Документация Google в рамках тестирования на сервере предлагает организовать online-механизм верификации JWS, при котором с сервера приложения отправляется запрос с JWS на удостоверяющий сервис Google. А в ответе от сервиса Google содержится полный результат проверки JWS.

Но данный метод проверки JWS для промышленного использования не рекомендуются. И даже больше: для каждого приложения существует ограничение в виде 10 000 запросов в сутки (подробнее об ограничениях — здесь), после которых вы выгребите квоту и перестанете получать от него вменяемый ответ. Только информацию об ошибке.

Далее расскажу обо всём алгоритме верификации JWS, в том числе о верификации самих сертификатов (проверке цепочки сертификатов).

Подробнее о JWS

JWS представляет собой три текстовых (base64 зашифрованных) выражения, разделенные точками (header.body.signature):

В данном примере после расшифровки base64 получим:

Header :

Body:

Signature

Остановимся на том, что именно содержится во всем JWS.

Header:

alg — алгоритм, которым зашифрованы Header и Body JWS. Нужен для проверки сигнатуры.

x5c — публичная часть сертификата (или цепочка сертификатов). Также нужен для проверки сигнатуры.

Body:

nonce — произвольная строка полученная с сервера и сохранённая на нём же.

timestampMs — время начала аттестации.

apkPackageName — название приложения, которое запросило аттестацию.

apkDigestSha256 — хеш подписи приложения, которое загружено в Google Play.

ctsProfileMatch — флаг, показывающий прошло ли устройство пользователя верификацию в системе безопасности Google (основной и самый жёсткий критерий, по которому можно понять было ли устройство заручено и прошло ли оно сертификацию в Google).

apkCertificateDigestSha256 — хеш сертификата (цепочки сертификатов), которыми подписано приложение в Google Play.

basicIntegrity — более мягкий (по сравнению с ctsProfileMatch) критерий целостности установки.

Signature

Бинарная сигнатура, с помощью которой можно сделать заключение, что тело сообщения JWS было подписано с использованием сертификатов (цепочки сертификатов) указанных в Header, и с использованием известного нам приватного ключа. Ключевое — позволяет понять, что в цепочке взаимодействия нет никого, кроме нас и удостоверяющего центра Google.

Проверка сертификатов

Перейдём к непосредственной проверки каждой части полученного JWS. Начнём с сертификатов и алгоритма шифрования:

1. Проверяем, что алгоритм, с помощью которого подписано тело, нами поддерживается:

2. Проверяем, что сертификат (цепочка сертификатов), содержащиеся в Header (поле x5c), удовлетворяют нас по содержимому (загружаются в качестве публичных ключей):

3. Валидируем сигнатуру сертификата (цепочки сертификатов):

4. Сверяем hostname подписавшего сервера с сервером аттестации Google (ISSUINGHOSTNAME = ‘attest.android.com’):

Верификация тела JWS

Самый значимым пункт для определения характеристик, участвующего в обмене устройства с приложением. Что нам нужно проверить на данном этапе:

Тут все просто. Распаковали JWS, получили в Body nonce и сверили с тем, что у нас сохранено на сервере:

2. Проверяем заручено ли устройство, с которого происходит запрос.

Тут нужно принять решение, на что вы будете опираться для закрытия того или иного функционала пользователей, не прошедших эту проверку.

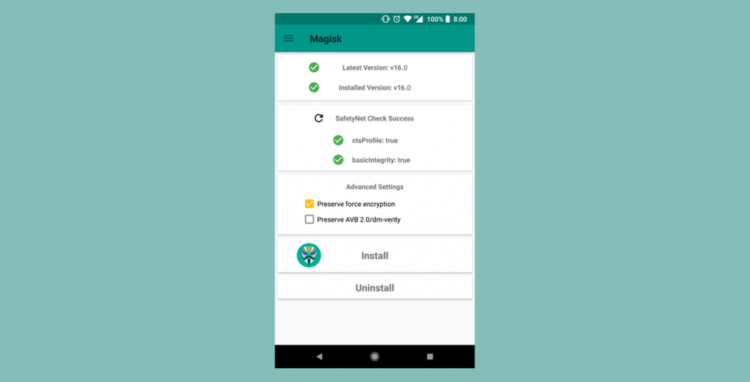

Есть два параметра, на основе которых можно принимать решение о надежности устройства: ctsProfileMatch и basicIntegrity. ctsProfileMatch — более строгий критерий, он определяет сертифицировано ли устройство в Google Play и верифицировано ли устройство в сервисе проверки безопасности Google. basicIntegrity — определяет, что устройство не было скомпрометировано.

3. Проверяем время начала прохождения аттестации.

Тоже ничего сложного. Нужно проверить, что с момента ответа от сервера Google прошло немного времени. По сути, нет чётких критериев прохождения теста — с реферальным значением нужно определиться самим.

4. Проверяем подпись приложения.

Здесь тоже два параметра: apkDigestSha256 и apkCertificateDigestSha256. Но apkDigestSha256 самой Google помечен как нерекомендуемый способ проверки. С марта 2018 года они начали добавлять мета-информацию в приложения — из-за чего ваш хеш подписи приложения может не сходиться с тем, который будет приходить в JWS (подробнее — здесь).

Поэтому единственным способом проверки остается проверка хеша подписи приложения apkCertificateDigestSha256. Фактически этот параметр нужно сравнить с теми sha1 ключа, которым подписываете apk при загрузке в Google Play.

5. Проверяем имя приложения, запросившего аттестацию.

Сверяем название приложения в JWS с известным названием нашего приложения.

Верификация сигнатуры

Здесь нужно совершить одно действие, которое даст нам понимание того, что Header и Body ответа JWS подписаны сервером авторизации Google. Для этого в исходном виде склеиваем Header c Body (с разделителем в виде «.») и проверяем сигнатуру:

Вместо заключения. Библиотека на PHP

Уже после решения задачи и отдельно от нашей кодовой базы, я разработал библиотеку на PHP, которая обеспечивает полный цикл верификации JWS.

Её можно скачать из Packagist и использовать в своих проектах.

990x.top

Простой компьютерный блог для души)

SafetyNet — что это такое?

Приветствую друзья. Данная статья расскажет о предназначении SafetyNet. Постараюсь написать простыми словами.

SafetyNet — что такое?

Специальная проверка, разработанная корпорацией Google, обеспечивающая безопасность устройств, работающих под операционной системой OS Android.

Суть: сервис SafetyNet автоматически проверяет работу установленных приложений смартфона, анализируя поведение используя машинное обучение, сравнивая с образцами из маркета Google Play. При обнаружении подозрительных действий — приложение блокируется, после удаляется.

Однако иногда сервис блокирует вполне легальные/безопасные программы.

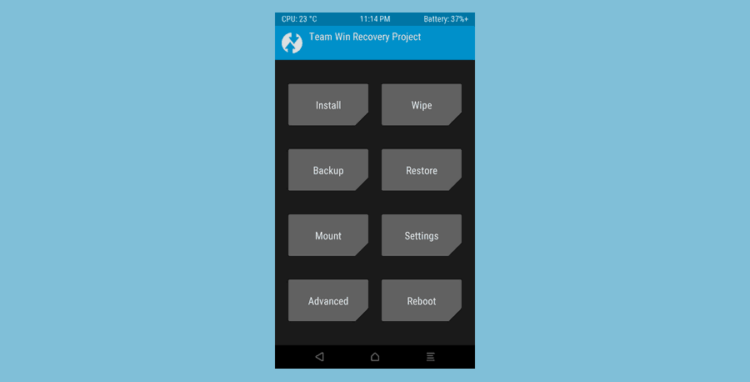

Обход проверки SafetyNet заключается в установке менеджера Magisk Manager. Также необходим разблокированный загрузчик и кастомное меню рекавери. Запускаем менеджер, нажимаем слева на иконку три палочки, далее выбираем Загрузки, справа отобразится изображение увеличительного стекла и надпись Скрыть.

Кликаем Загрузить для компонента MagiskHide_Props_Config, устанавливаем, ожидаем завершение прокрутки текстового содержания. После инсталляции нажимаем Reboot, смартфон перезапустится. После выбрав пункт Модули заметите — компонент установлен:

После успешно пройденной проверки вы сможете пользоваться всеми функциями Google.

Заключение

Google положит конец рутингу Android

С новой версией SafetyNet некоторые приложения перестанут работать на устройствах, чьи владельцы получили права суперпользователя.

Одним из главных преимуществ ОС Android является ее открытость – пользователи могут сами выбирать лаунчеры и приложения по умолчанию. Многих также подкупает возможность получать на Android-устройствах права суперпользователя и устанавливать свои версии прошивки. Тем не менее, вскоре пользователи могут ее лишиться, так как Google намерена усилить безопасность своей мобильной ОС.

Процесс получения прав суперпользователя на Android-устройстве предполагает эксплуатацию уязвимостей. Для установки кастомизированной прошивки нужно разблокировать загрузчик ОС, что поддерживается (но не рекомендуется) некоторыми производителями электроники, в частности Sony. Однако последняя версия SafetyNet от Google будет воспринимать подобные действия как взлом.

SafetyNet представляет собой набор API, позволяющий приложениям проверять устройство на предмет компрометации. SafetyNet жизненно необходим банковскому и финансовому ПО, но и другие приложения (например, Pokemon GO и McDonald’s) тоже им пользуются. В прошлом фреймворки для получения прав суперпользователя на Android-устройстве наподобие Magisk могли использовать те же API, чтобы «убедить» приложения, будто смартфон не был взломан. Однако с новой версией SafetyNet они лишились такой возможности.

Как сообщают разработчики из XDA Developers, SafetyNet стал незаметно удостоверять аппаратное обеспечение с целью проверки целостности устройства. В частности, проверяется статус разблокировки загрузчика, наличие на устройстве ПО для получения прав суперпользователя и подписанных прошивок и пр. Другими словами, с обновленным SafetyNet скрыть от приложений факт взлома устройства практически невозможно.

Стоит отметить, что получать права суперпользователя и устанавливать кастомизированные прошивки по-прежнему можно. Тем не менее, в таком случае обращающиеся к SafetyNet приложения перестанут работать, и пользователям придется выбирать, что им важнее – права суперпользователя или работа с ключевыми приложениями.

snlogo.png (673.67 KB, Downloads: 2)

2018-05-03 14:51:44 Upload

Hi.png (296.57 KB, Downloads: 1)

2018-05-03 14:51:35 Upload

Что в пакете?

Помимо всего прочего:

— SafetyNet Fix

— Разблокирует полноэкранные функции

— Boot анимация Miui 9

— Selinux Permissive mode

— Build.prop Tweak

— Папка 4X3 (Launcher)

— Шторка 5X3

— Ручной режим в камере

— Захват объекта нажатием на экран в камере

— Меняет host

— Открывает меню выбора цвета светодиода (не обольщайтесь на многих моделях действительно только белый цыет работает)

Первый метод помогает и на др. моделях смартфонов, но лично я не хочу терять свой файл host. И в настройках системы мне не нужны разные цвета индикатора, т.к. он у меня не RGB, а просто белый. А также изменения в сетки рабочего стола и шторке – я для себя давно уже сделал необходимые изменения интерфейса и мне этого достаточно.

— Если Вы все же хотите минимум изменений и чтобы проходил SafetyNet, но смартфон у Вас не SANTONY:

1. Качаем отредактированный mod (проверена работа на Redmi 5 plus с прошивкой MIUI.su, бетка)

2. Устанавливаем также через Magisk manager или TWRP

НЕ ЗАБЫВАЕМ: в пункте Magisk Hide выбрать программы от которых прятать Root.

m4-1.png (4.31 MB, Downloads: 1)

2018-05-03 14:48:29 Upload

m4-2.png (4.31 MB, Downloads: 1)

Что такое Magisk и зачем вам нужно установить его на свой Android-смартфон

О том, что такое root-права (или права суперпользователя) знают практически все обладатели смартфонов под управлением Android. Однако не многие в курсе, что есть кое-что получше, чем обычные root-права. Это Magisk, особая модификация ПО вашего телефона таким образом, чтобы вы имели все преимущества root-прав и не имели практически никаких недостатков. Так что штука эта весьма нужная и знать о том, что это такое и «с чем это едят» будет крайне полезно.

В первую очередь стоит сказать, что Magisk — это, грубо говоря, надстройка, позволяющая устанавливать пользовательские моды. Чем же она отличается от root-прав? Тем, что Magisk работает, оставляя системный раздел нетронутым и изменяя лишь загрузочный раздел операционной системы. Таким образом, с Magisk вы можете без проблем использовать системные функции вроде Google Pay, чего с root-правами добиться сложно.

Как установить Magisk

Magisk стал популярным в последние годы, так как все больше функций Android сейчас защищены системой SafetyNet от Google. А установить Magisk довольно легко, если у вас есть все необходимые компоненты. Самое главное тут то, что ваше устройство должно быть под управлением Android 4.2 или выше.

Установка приложения Magisk Manager

ПО для работы Magisk теперь установлено на вашем устройстве. Чтобы управлять им, вам понадобится специальный менеджер Magisk. Он позволит вам установить модули, о самых интересных из которых мы расскажем в отдельной статье. Загрузите последнюю версию Magisk Manager APK здесь и убедитесь, что в настройках вашей системы разрешено устанавливать программы из неизвестных источников.

Проверьте, что все установлено верно

Откройте только что установленное приложение Manager. Нам нужно убедиться, что ваше устройство по-прежнему проходит проверку Google SafetyNet. SafetyNet блокирует приложения, такие как Google Pay, когда система была изменена. Magisk обходит это ограничение, оставляя систему нетронутой. Нажмите кнопку «SafetyNet Check». Если под кнопкой отображаются две зеленые галочки, значит устройство прошло проверку.

Google иногда будет «мешать» вам новыми обновлениями для системы безопасности Android, но разработчики Magisk в ответ выпускают исправления, поэтому вам нужно будет следить за актуальной версией надстройки для того, чтобы все работало корректно.

Помните, что все вышеописанные действия вы выполняете на свой страх и риск.

В одной из следующих статей мы разберем с вами самые интересные модули для Magisk. Оставайтесь с нами! И присоединяйтесь к нашему новостному Телеграм-каналу.