для чего нужны dlp системы

Контроль за информацией, или Три веселые буквы – DLP

Для начала небольшое введение, как и положено, скучное и формальное. Информация правит миром. Информация дороже золота. Какую бы еще избитую мысль привести, чтобы подтвердить тезис, в котором и так никто не сомневается?

Любая информация имеет особенность утекать. Причем обычно к конкурентам. Чтобы ваша информация оставалась при вас, ее надо защищать. Перечислим три основных способа защиты, посмотрим на плюсы и минусы. Ну а чтобы вы могли на равных разговаривать с вашим начальником службы ИТ-безопасности, добавим порцию умных слов, описывающих эти методы профессиональными терминами.

Первый способ. Можно построить стену, в стене прорубить калитку, у калитки поставить часового, и он будет совать нос в каждый документ, который пытаются вынести за пределы стены. Если документ похож на секретный, калитка захлопывается и вызывается начальник охраны.

Умные слова. Такой способ называется граничным DLP (Border DLP). Понятно, почему граничным: мы же запрещаем документам покидать границы нашей организации. Аббревиатура DLP расшифровывается как Data Leak Prevention – предотвращение утечек данных. Документы определяются как секретные либо по имени файла (способ простой, но ненадежный, ибо переименовать файл очень просто), либо по его содержимому. Вычисляется так называемая сигнатура – бинарная последовательность, которая будет уникальной для каждого исходного документа. Когда документ пытается покинуть пределы организации каким-либо путем – по сети, через USB-диск (флешку), по почте и так далее, определяется его сигнатура и сравнивается с базой защищаемых документов. Если сигнатура в базе найдена, операция блокируется, а ИТ-безопасность уведомляется.

Плюсы. Сделать такую систему достаточно просто, поэтому на рынке их много и стоят они относительно недорого.

Минусы. Не обязательно выносить документ из организации по сети или по почте. Есть и альтернативные способы. Во-первых, его можно прочитать и запомнить. Во-вторых, сделать снимок экрана и отправить по почте. В-третьих, сфотографировать документ, открытый на экране монитора. В-четвертых, вообще изменить документ, теперь он не будет совпадать с сигнатурой, а значит, система ничего не заметит.

Выводы. Стоит ли платить за такую систему – решайте сами. В качестве дополнения она, может, и сгодится. Проблема только в том, что зачастую две однотипные, но по-разному работающие системы имеют свойство конфликтовать.

Второй способ.Стену можно не строить (к чему такие строгости?), зато приставить к каждому работнику по сотруднику тайной службы, чтобы ходил следом да приглядывал, какие документы тот пытается прочитать. И только он захочет открыть запрещенный документ, как его хвать за рукав, секретный документ назад на полку, а нарушителя режима – куда следует.

Умные слова.Такой вариант DLP называется агентским (Agent DLP). На каждый компьютер в организации устанавливается агент, отслеживающий всякую попытку работы с любыми документами (открытие, копирование, удаление, печать и т. д.). При каждой такой попытке он вычисляет сигнатуру документа, сравнивает ее с базой сигнатур. Если документ защищен, определяется пользователь, пытающийся с ним работать, и есть ли у этого пользователя права на выполнение этой операции. Если права есть, операция выполняется, если нет, блокируется и уведомляется служба безопасности.

Плюсы. С помощью данного способа действительно можно эффективно защитить документы. Их невозможно будет даже открыть, а если нельзя открыть, то нельзя и ознакомиться с содержимым. Хотя, если основной задачей стоит именно запрет на открытие документов, здесь достаточно стандартного механизма разграничения прав доступа к файлам Windows.

Минусы. Как ни странно, тут их предостаточно. Во-первых, на каждом компьютере в сети работает агент, что отнюдь не сказывается положительно на общей производительности компьютера. Страдает также производительность сети, ведь каждый компьютер периодически обращается к базе сигнатур документов (нет, она, конечно же, сохраняется локально на компьютерах, но ведь ее надо периодически обновлять). Во-вторых, перед открытием, копированием, печатью каждого документа происходят вычисление его сигнатуры, сравнение и прочие действия, что в случае среднего компьютерного «железа» может обеспечить 1–5-секундные задержки (а то и больше) между запуском операции и ее выполнением. В-третьих, систему нужно настроить, указав все файлы, которые нужно защищать, и права доступа к ним для разных пользователей. Ну и наконец – деньги. Лицензия на каждый агент стоит недешево – 50–100 американских долларов, причем ближе к 100, чем к 50. При этом лицензию купить нужно на каждый компьютер, в противном случае можно сесть за незащищенную машину и получить доступ к файлам.

Выводы. Неплохой подход, если минусы для вас несущественны. Работает с любыми документами, но эффективен не во всех ситуациях.

Третий способ.Можно и стен не строить, и на соглядатаев не тратиться. Просто зашифровать документы. Что толку от документа, который прочесть невозможно? А хочешь прочесть, обратись в хранилище ключей, там твою личность проверят и дадут ключик. Но даже с ключиком ты не всесилен, если он не разрешает документ печатать или вносить в него изменения.

Умные слова.Каждая компания называет эту технологию по-разному. Но есть и общее название – DRM (Digital Rights Management), управление цифровыми правами. Данная технология реализуется путем встраивания механизма шифрования / дешифрации в стандартные программы для просмотра и редактирования документов. Для Microsoft это большинство программ, входящих в Office: Word, Excel, PowerPoint, Outlook; для Adobe – Acrobat и Acrobat Reader. Клиентская часть при попытке открытия документа обращается с информацией о документе и открывающем его пользователе к серверу ключей, который хранит сведения о правах различных пользователей на доступ к различным документам. Если право на доступ есть, отправляется ключ, с помощью которого клиент незаметно для пользователя расшифровывает документ и дает возможность выполнить разрешенные операции. То есть если в правах задано «Только просмотр», то напечатать документ уже не получится.

Плюсы. Защищенные письма в Outlook открываются заметно медленнее обычных, но в целом данная технология имеет хорошие показатели по скорости работы и мало нагружает компьютер и сеть.

Минусы. Я не зря сказал, что все компании называют эту технологию по-своему. Каждая компания еще и реализует эту технологию по-своему. Для защиты документов Microsoft Office используется программное обеспечение от Microsoft (причем желательно, чтобы Office был определенной версии), для защиты Adobe PDF – да, угадали, программное обеспечение от Adobe. Причем если захотите открыть документ с рабочего ноутбуку, который унесли домой, позаботьтесь, чтобы сервера были доступны извне вашей организации.

Вывод.Решение в целом неплохое, но весьма нишевое. Нужно в тех случаях, когда есть небольшое количество документов, которые надо защитить. Документы в едином формате, клиентское программное обеспечение одной и той же версии установлено у всех сотрудников, которые с этими документами будут работать (например, высшее руководство компании). Но для массового применения решение достаточно тяжелое и неэффективное.

Внедрение DLP-системы на примере ритейла

«Прошу прощения», — твердо, но очень тихо обратился ко мне из темноты знакомый голос. Оглянувшись, я увидел, как силуэт незнакомца плавно движется в мою сторону. «Вы опаздываете?», — продолжил он. «Возможно», — ответил я, быстро прокручивая все варианты потенциального диалога, сопоставляя внешний вид человека с пришедшими на ум вариациями его возможных просьб.

Это был дедушка лет семидесяти, с седыми аккуратными усами и слегка колышущимися на ветру седыми волосами. Он был в очках, в сером костюме, присущем всем людям такого возраста, и ослепительно яркой голубой рубашке. Он казался одетым нелепо и броско, с учетом того что мы находились в одном из спальных районов Москвы. После моего ответа он взглянул на свои часы и также твердо, но уже с усмешкой сказал: «Тогда и я, возможно, уже опоздал». «А вы почему?» — не до конца понимая, что происходит, спросил я. «А потому что, я не знаю, сколько длится ваше «возможно»», — ответил дедушка с хитрой улыбкой на лице. «Время, время, его нельзя обесценивать, ты мне эти «возможно» говоришь уже давно, мы все ждем», — продолжил он уже без улыбки. «Много букав, пиши статью на Хабр, сроки поджимают», — сказал дедушка, и я очнулся…

Как оказалось, это был сон, сон знаковый. Чтобы не злить Никиту Михалкова из моего сна, я, молодой парень из «ЛАНИТ-Интеграции», написал статью о внедрении DLP-системы на примере ритейла.

1. Что такое DLP-система

Что такое DLP-система? Допустим, вы уже знаете, что это такое, и можете написать: «Да DLP лет, как мамонту», «Че там рассказывать?», «Это не новость». Отвечу сразу: статья содержит рассказ о важной части внедрения системы – аналитике, ведь технари не знают, какая информация действительно важна. Помимо этого, нужно отметить, что статей о DLP много, а то, как она внедряется, и почему работу делают интеграторы – нет. И да, тут будет краткий описательный экскурс о DLP, другие люди, не вы, могут и не знать. Максим из ЛАНИТ заботится о читателях. Погнали!

DLP (Data Leak Prevention) — предотвращение утечек данных. Работа системы заключается в анализе информации, циркулирующей внутри организации, и уходящей вовне. То есть в этот раз бухгалтерия не будет делать массовую рассылку информации о вашей зарплате. Благодаря наборам определенных правил, заданных системе, можно блокировать передачу конфиденциальной информации или уведомлять о том, что конфиденциальная информация может быть передана не в те руки.

Описательный экскурс кончился, едем дальше.

2. Что сподвигло на внедрение

У вас есть корпоративная сеть? В ней обрабатывается конфиденциальная информация? Вы боитесь, что вашей конфиденциальной информацией воспользуется кто-то кроме вас?

«ДА! ДА! ДА!», — импульсивно и судорожно, как бьющий по кнопке Агутин, ответила нам на эти вопросы известная ритейл-компания и не ошиблась.

Наш заказчик понимал, что угроза утечки конфиденциальной информации в подавляющей части кроется в настоящих и бывших сотрудниках компании. Поэтому было важно снизить риск потенциального инцидента вида «сотрудник и его друзья». Да, можно сказать: «Берите нормальных сотрудников» или «Вы не доверяете сотрудникам, с чего они должны доверять вам?». Ответ прост – «чудак» на букву «м» найдется везде, причем его «чудачество» может проявиться не сразу, а это и есть риск.

Но даже при идеальном раскладе нельзя быть уверенным, что надежный и профессиональный сотрудник не допустит ошибку. Для таких сотрудников система работает как спасательный жилет и в определенный момент спросит: «Может, не надо?».

3. Этапы работ

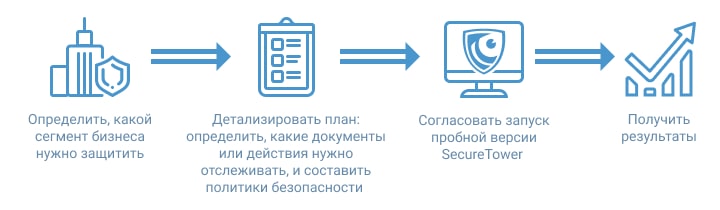

Три крупных этапа внедрения:

Формирование требований

Перед началом внедрения какой-либо системы нужно провести обследование объекта будущих работ. Поэтому первым самолетом наши инженеры и консультанты по ИБ отправились узнавать все о заказчике.

Пилотное тестирование проходило в течение одного месяца. В результате мы убедились, что выбранное решение закрывает все требования заказчика. Разработав отчет и защитив его, мы перешли к следующему этапу.

Проектирование и установка

После пилота, мы приступили к внедрению. Первое, с чего мы начали, было создание архитектуры системы, охватывающей все подразделения, отделы и филиалы. Далее — согласование плана на внедрение. Это похоже на разбитую о корабль бутылку. Нам было необходимо объяснить всем сотрудникам, что мы внедряем, как это работает, какие цели преследуем. Благодаря проведенным брифингам, касающимся DLP-системы и ее назначения, мы добились понимания от персонала и были готовы дальше придерживаться нашего плана.

Следующим шагом было внедрение железа, настройка софта и разработка политик.

Можно потратить миллионы на поставку и внедрение системы, но без ее правильной настройки результат не будет достигнут. DLP система «из коробки» не эффективна и не функционирует должным образом.

Аналитика и настройка системы

После работ по установке и развертке нам было необходимо четко понимать, что мы будем защищать и как настраивать нашу DLP по необходимым политикам. Часто в компании нет представления о конфиденциальной информации. Один человек никогда не скажет, какая информация является конфиденциальной для всей компании, к тому же в нашем случае речь идет о международной организации, насчитывающей тысячи сотрудников.

Поэтому необходимо проводить интервьюирование. Причем, интервью должны проходить с ключевыми держателями информации, т.е. с людьми, обладающими определенными компетенциями и пониманием того, какая информация является конфиденциальной в своей сфере, ведь именно руководители подразделений, являются бизнес-потребителями функционала DLP. Информация об утечке после обработки офицером безопасности поступает руководителю, который принимает дальнейшее решение, что с этим инцидентом делать.

Для определения владельцев нужной нам информации мы изучили оргструктуру, опытные консультанты внесли предложение, а ответственный со стороны заказчика окончательно определил перечень интервьюируемых. Стоит отметить, что интервью, может быть полезным только в том случае, когда руководитель отдела полностью понимает, что и как функционирует в его отделе. Вышестоящее руководство может не догадываться о тонкостях той или иной сферы.

Из интервью нам стало ясно, какая информация является конфиденциальной для компании. Из каждого отдела можно получить все типы конфиденциальной информации, которая должна найти только определенного адресата.

Для дальнейшей настройки нам понадобились примеры документов, содержащие защищаемую информацию. Респондент указал нам, где она хранится и каким способом передается. Все эти аналитические тонкости нужны нам для настройки определенных правил системы и для понимания, как эту информацию защищать.

После этого политики были написаны и согласованы в том виде, который удобен для переноса в систему.

Обычно DLP-система работает по следующему алгоритму:

Как научить систему анализировать информацию, которую она получает?

Вот несколько видов анализа документации на конфиденциальность:

Обнаруживает содержимое путем идентификации источников структурированных данных, включая базы данных, каталог-серверы или другие файлы структурированных данных.

Мы прописали необходимые политики, нам оставалось провести итоговые мероприятия перед сдачей работ.

4. Итог

После пусконаладочных работ мы приступили к проведению предварительных испытаний:

Роль интегратора заключается:

Интегрируем с любовью.

ЛАНИТ

Что такое DLP-системы, кому и когда они нужны

Что такое DLP-системы, кому и когда они нужны

DLP-система — специализированное программное обеспечение, предназначенное для защиты компании от утечек информации. Эта аббревиатура на английском расшифровывается как Data Loss Prevention (предотвращение потери данных) или Data Leakage Prevention (предотвращение утечки данных). Чаще всего для продуктов этого класса используется именно это сокращение. Но встречаются другие. Если вам попадается аббревиатура ILP, ILDP, EPS или CMF, скорее всего речь тоже идет о системе безопасности, обеспечивающей защиту от утечек.

Виды DLP-систем

Они делятся на системы с активным и пассивным контролем, устанавливаемым над действиями пользователя. Активные имеют такую способность, пассивные – нет. Первые более эффективны, так как предотвращают утечку информации, блокируя действия пользователей или работу ПО при обнаружении инцидента. С другой стороны, у них есть недостаток – технология может непроизвольно нарушить какой-либо критический бизнес-процесс. С пассивными такого не происходит, они используются для профилактики систематических утечек с реагированием постфактум.

По классификации, построенной на сетевой архитектуре, DLP решения бывают шлюзовыми и хостовыми. Первые функционируют на серверах, а вторые применяют на рабочих станциях пользователей. Многие современные DLP совмещают оба способа контроля — так удается достичь высоких показателей их эффективности.

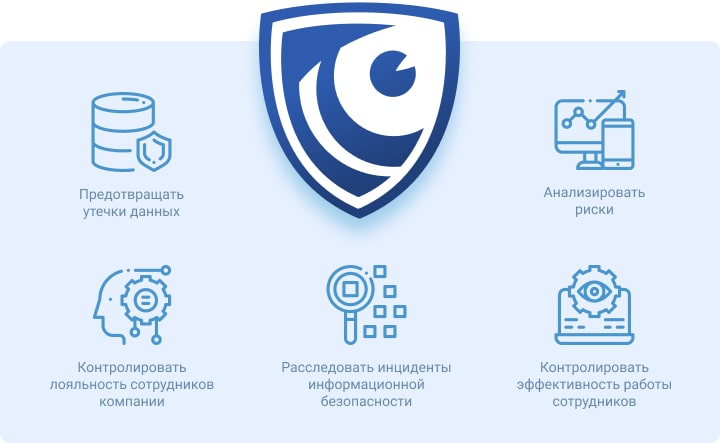

Преимущества DLP систем

Кроме основной функции обеспечения ИБ, технология предотвращения утечек помогает решать и другие задачи по установлению контроля над действиями сотрудников предприятия. К примерам их применения относятся:

· учет рабочего времени, а также использования ресурсов;

· анализ правомерности действий работников в целях минимизации риска изготовления поддельных документов;

· выявление признаков так называемой «подковерной борьбы», которая может причинить вред компании, через мониторинг общения и взаимодействия между сослуживцами;

· вычисление сотрудников, планирующих смену работы, для быстрого поиска новых специалистов, минимизации риска утечки данных вместе с увольняющимися кадрами.

Некоторые компании используют DLP-системы именно для контроля рабочего времени и ресурсов, но это не значит, что в то же время продукт не работает над предотвращением утечки данных.

Эти решения позволяют решать множество важных задач: это полноценный инструмент, обеспечивающий информационную безопасность.

Есть программы, которые «заточены» именно на контроль, в них нет полноценных средств перехвата информации. Подобные настройки выставляются вручную. Такие системы подходят для небольших фирм, штат которых насчитывает до ста специалистов.

DLP-системы имеют широкие возможности. Они используют службы экономической безопасности для мониторинга ключевых сделок, коммуникации с поставщиками и контрагентами, проведения служебных расследований, сбора доказательств.

Solar Dozor помогает в борьбе с коррупцией, контролируя передачу и хранение данных, позволяя выявлять конфликты интересов и факторы превышения полномочий сотрудниками.

DLP-технология внедряется в работу службы собственной безопасности: с ее помощью можно определить распространителей слухов, выявить сотрудников с компрометирующими связями, случаи сокрытия нарушений режима труда и т. д.

Перспективы развития и использования DLP-систем

Такое решение — инструмент для предотвращения утечек любой защищаемой информации, который развивается сообразно с потребностями рынка, приобретая новые функции или выделяя их в качестве отдельных продуктов. DLP-системы не только защищают информационные активы, но и анализируют поведение пользователей или помогают управлять продуктивностью их работы. Это расширяет список сценариев применения, заставляя задуматься о внедрении тем, кто ни с ущербом, ни с вероятностью инцидентов, ни с хищением персональных данных до этого не сталкивался.

DLP решения от Ростелеком Солар внедряются как в крупный, так и малый и средний бизнес, предотвращая изменение хода рабочих процессов и обеспечивая защиту ИБ.

Появляются компании, которые сталкивались с перечисленным в полном объеме, ввиду чего стараются быстрее внедрять DLP-решения. К ним относятся финансовые учреждения и бюджетные организации — компании уровня enterprise. Они в первую очередь чувствуют увеличение объема угроз, осознают бессмысленность традиционных методов реагирования. Предположительно через некоторое время повышение количества и критичности инцидентов затронет также компании меньшего размера, а значит, ответ на вопрос «когда и кому нужна DLP-система?» будет «всем и всегда».

Кому и когда нужна DLP-система

Обязательных требований по их использованию в организациях нет. Но в ряде нормативных документов описаны рекомендации и механизмы обеспечения безопасности конфиденциальных, реализовать которые можно как раз с помощью систем предотвращения утечек информации.

Системы DLP позволяют реализовать в компании менеджмент событий / инцидентов в соответствии с требованиями и рекомендациями ГОСТ 18044-2007. Кроме того, с помощью таких решений вы сможете выполнить требования и рекомендации по защите информации, указанные в международных, национальных, отраслевых документах (стандартах). Из международных стандартов, которым поможет соответствовать DLP-система, можно выделить, например PCI DSS, определяющий требования платежных систем к защите информации.

Из национальных нормативно-правовых актов, на которые можно опираться при внедрении DLP-решения, стоит выделить:

· 152-ФЗ. Касается всех, кто работает с персональными данными, не только клиентскими, но также с информацией о сотрудниках;

· 161-ФЗ. Применяется к банковским, финансовым и иным организациям, работающим с национальной платежной системой;

· Положение Банка России № 382-П. Регламентирует вопросы безопасности при переводе денежных средств;

· 98-ФЗ. Касается практически всех субъектов хозяйствования, определяет требования по защите коммерческой тайны;

· Приказы ФСТЭК 21, 17. В этих документах присутствует ряд мер по защите информации, которые можно реализовать как раз только с помощью DLP-решений.

Система DLP безопасности позволит избежать репутационных, а также и финансовых рисков, которые могут быть очень серьезными. Около 2/3 малых и средних компаний закрываются в течение 6-12 месяцев после утечек важных данных. Они просто не выдерживают последствий таких инцидентов: обязательства по оплате ущерба потерпевшим, потеря доли рынка, авторитета среди клиентов, партнеров. Крупные компании в большинстве случаев оправляются от таких ситуаций. Но все-равно серьёзные потери при этом имеют место.

Подумать о необходимости внедрения таких решений стоит компаниям, IT-инфраструктура которых насчитывает от 100 компьютеров. Чаще всего утечки возникают в организациях, работающих в финансовой и банковской сфере, в производственных компаниях, разрабатывающих новые продукты, у тех, кто обрабатывает большие объемы персональных данных, работает с платежной информацией клиентов.

Показаниями к внедрению DLP-решения могут служить:

· утечки информации, касающиеся новых продуктов / услуг до момента публикации сведения о них;

· манипуляции с отчётностью (в частности, частые изменения задним числом, корректировки уже утвержденных документов);

· массовый переход сотрудников к конкурентам;

· появление в открытом доступе персональных, а также других данных, к обработке которых ваша компания имеет отношение;

· частые проигрыши на тендерах и в конкурсах с заведомо выгодными предложениями (когда конкурент на ходу меняет условия, получает победу).

Будущее рынка DLP-технологий

Многие системы обеспечения информационной безопасности состоят из компонентов разных изготовителей, но уже сейчас существует высокий спрос на полноценные интегрированные программные комплексы. Именно они позволяют решить множество проблем, связанных, к примеру, с переносом информации из одного блока в другой, изменениями настроек оборудования и т. д.

В то же время современные программные комплексы постепенно приобретают модульную структуру, что позволяет заказчику самостоятельно выбирать необходимые компоненты. На развитие сферы ИБ также влияет отраслевая специфика. Вероятно, что скоро появятся отдельные версии популярных систем, созданные специально для государственных учреждений, банков, медицины и т. д., в которых будут учтены запросы этих организаций.

Все больше компаний понимают, что защищаться от утечек важно. И лучше делать это при помощи специализированных решений, которые отлично справляются с такой задачей, предотвращая финансовые репутационные и другие виды потерь.

Что такое DLP система?

DLP-система (от англ. Data Leak Prevention) это специализированное ПО, которое защищает организацию от утечек данных. Данная технология – это не только возможность блокировать передачу конфиденциальной информации по различным каналам, но и инструмент для наблюдения за ежедневной работой сотрудников, который позволяет найти слабые места в безопасности до наступления инцидента.

Зачем нужна DLP и как она работает?

Часто в компаниях больше внимание уделяют внешним угрозам: спаму и фишинг-атакам типа «отказ в обслуживании», вирусам (троянскому ПО, червям), подмене главных страниц интернет-ресурсов, шпионскому и рекламному программному обеспечению, социальному инжинирингу. Но на самом деле внутренние угрозы способны причинить компании куда более серьезный ущерб, чем злоумышленники за ее пределами.

В принципе любой работник компании может являться потенциальным инсайдером и поставить информационную безопасность под угрозу. От злого умысла или банальной оплошности не застрахован никто: от низшего звена и до топ-менеджмента.

Принцип работы DLP-системы прост и заключается в анализе всей информации: исходящей, входящей и циркулирующей внутри компании. Система при помощи алгоритмов анализирует, что это за информация и в случае, если она критичная и отправляется туда куда ей не положено — блокирует передачу и/или уведомляет об этом ответственного сотрудника.

Основа DLP — набор правил. Они могут быть любой сложности и касаться разных аспектов работы. Если кто-то их нарушает, то ответственные лица получают уведомление.

Так, например, в компании Х выявили сотрудника, который занимался майнингом криптовалют. Это было обнаружено при использовании модуля активности пользователей – отчёт показал, что рабочая станция не отключалась на ночь. После просмотра запущенных процессов выяснилось, что сотрудник перед уходом запускал процесс майнинга.

Система отслеживает не только время работы и активные программы на компьютере, но и любую другую работу с информацией, — ввод данных с клавиатуры, переписку и передачу файлов по почте, в соцсетях и мессенджерах, отправляемые на печать документы, время простоя, SIP-телефонию, активность на сайтах и многое другое.

Способы перехвата данных

Для того, чтобы анализировать данные — DLP-система сперва должна их получить.

Есть два основных способа перехвата — серверный и агентский. В первом случае система контролирует сетевой траффик на сервере, через который компьютеры «общаются» с внешним миром. Во втором случае специальные небольшие программы — агенты — устанавливаются на все компьютеры организации и передают с каждой машины данные для анализа.

Агентский перехват является более распространённым, ведь с его помощью можно получить гораздо больше данных из различных каналов коммуникации, а значит и надежнее предотвратить возможные утечки.

Нужна ли DLP вашей организации?

Если ответить кратко – да, конечно.

У каждой компании есть информация, которая имеет ценность, а значит притягивает злоумышленников, не только снаружи, но и изнутри. Это может быть клиентская база, особенности технологических процессов, чертежи, даже банальный список адресов для пресс-релиза несет ценность, которую не хочется просто так дарить конкурентам.

Как выбрать DLP?

Если вы убедились, что система защиты данных вам необходима, возникает вопрос, как ее выбрать исходя из разнообразия, представленного на рынке. Для начала задайте себе несколько вопросов:

Какие каналы передачи информации она должна контролировать

Будет ли использоваться система в расследованиях или работать только на перехват

Какой бюджет и оборудование будут выделены на систему

Чтобы максимально полно ответить на эти вопросы лучше всего запросить демо-версию продукта. Большинство разработчиков предоставляет DLP на некоторое время, чтобы вы могли посмотреть, как она работает. Во время тестового периода можно понять, насколько хорошо выбранный программный комплекс закрывает задачи, а также сравнить с другими.

DLP-системы и законодательство

Сама DLP-система, а также процедура ее внедрения при правильном исполнении соответствует требованиям законодательства. Достаточно отметить, что система мониторит исключительно рабочий процесс, а не частную жизнь человека.

Неочевидные способы использования DLP-системы

Казалось бы, система, созданная для контроля утечки данных, больше ничем не может быть полезна. Однако современные DLP имеют и другие возможности, неочевидные на первый взгляд.

• Анализ загруженности персонала

Многие DLP-системы способны вести учет рабочего времени сотрудников. Рабочий процесс каждого пользователя можно представить в виде статистики, которая позволяет проанализировать, насколько сотрудник вовлечен в трудовой процесс.

• Обеспечение юридической поддержки

Задача DLP состоит не только в том, чтобы предотвратить утечки, но еще и при наличии судебного разбирательства, предоставить доказательства злоумышленной деятельности.

• DLP как инструмент мотивации

Когда сотрудники осознают, что их трудовая деятельность находится под мониторингом, появляется большая ответственность за рабочий процесс. И это в свою очередь приводит к улучшению климата в коллективе.

DLP-технология гарантирует сохранность всей информации, поскольку содержит в своём архиве все коммуникации сотрудников, к которым в случае необходимости можно будет обратиться.